L’idée de créer un réseau Internet totalement sécurisé a conduit à la création d’un VPN (Virtual Private Network), fonctionnant «sur» des connexions publiques, en cachant le contenu de la communication. C’est bon marché et très fonctionnel.

Par Meriem Majdoub

Depuis 30 ans, l’Internet public a pénétré dans toutes les sphères de l’activité humaine, de l’éducation et de la science à l’économie et aux affaires. La plupart des entreprises utilisent Internet pour transmettre des données, y compris des données privées (les coordonnées bancaires, les rapports, etc.), et pour elles, la question de la confidentialité de ces données est en premier lieu. De plus, la question de la vie privée était décidée par l’achat d’un canal de communication dédié, mais cette décision était assez coûteuse et donc inaccessible aux petites entreprises.

Par conséquent, il y avait l’idée de créer un réseau sécurisé qui fonctionne dans son ensemble à travers un environnement Internet pas sécurisé. C’est a finalement conduit à la création d’un VPN (Virtual Private Network). Les VPN fonctionnent «sur» des connexions publiques, en cachant le contenu de la communication. C’est bon marché et très fonctionnel.

Vous pouvez, cacher le contenu de la communication. Vous pouvez aussi ce faire complètement gratuit. Pour visiter des sites inaccessibles par votre portable ou par l’ordinateur, pour ne pas dépenser un sou – mérite une visite, où vous saurez comment assurer la sécurité en ligne et la confidentialité.

Comment le VPN fonctionne-t-il?

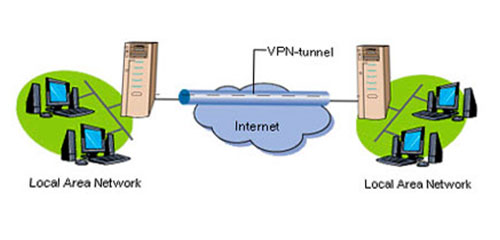

Un réseau privé virtuel est basé sur trois principes: le tunneling, le cryptage et l’authentification. Le tunneling vous permet la transmission de paquets entre le réseau et les nœuds de destination afin que du point de vue du logiciel en cours d’exécution sur eux, ils semblent connectés au même réseau (local).

Toutefois, le paquet de données passe à travers une pluralité de nœuds réseau public ouvert, afin la protection les données en utilisant la signature numérique (DS) – c’est un bloc d’information supplémentaire qui est transmise avec les données de paquets et qui est générée conformément à un algorithme cryptographique asymétrique et est unique pour le contenu du paquet et clé secrète de la signature numérique de l’expéditeur. Cette information est un paquet de signature, et vous permet d’effectuer l’authentification des données par le destinataire, qui connaît la clé publique de signature numérique de l’expéditeur, ce qui assure la sécurité des données.

Le chiffrement des données

Il y a beaucoup de méthodes pour crypter les données, mais nous allons analyser les deux principaux:

• IPsec

IPsec – c’est un ensemble de protocoles pour assurer la protection des données transmises de l’IP du protocole Internet. Il nous permet réaliser l’authentification (authentification), le contrôle d’intégrité et / ou le cryptage des paquets IP. IPsec inclut des protocoles pour l’échange de clés sécurisé sur Internet;

• VPN SSL

SSL (Secure Sockets Layer) c’est un protocole cryptographique qui nous permet une communication plus sécurisée. Il utilise la cryptographie asymétrique pour l’échange de clé d’authentification, le chiffrement symétrique pour la confidentialité, les codes d’authentification des messages pour l’intégrité du message. Dans un premier temps, le réseau privé virtuel est basé sur SSL développé comme technologie complémentaire et alternative d’accès à distance sur le VPN IPsec.

Cependant, des facteurs tels que la fiabilité suffisante et le bon marché ont rendu cette technologie attrayante pour l’organisation du VPN.

En guise de conclusion

Il faut dire que le VPN permet à des millions de personnes et les entreprises à travers le monde pour transmettre des informations en toute sécurité. Par conséquent, il est évident que cette technologie continuera à jouer un rôle important dans l’avenir prévisible.

Donnez votre avis